SSO mit Microsoft Entra ID einrichten

In diesem Artikel

Was ist Microsoft Entra ID

Microsoft Entra ID (früher Azure Active Directory) ist ein cloudbasierter Dienst für die Identitäts- und Zugriffsverwaltung. Sie verwalten damit zentral Benutzer und Zugriffe auf Anwendungen z. B. unter anderem für e-guma.

Neue Registrierungs-App erstellen

Wenn Sie Microsoft Entra ID als Identity Providers verwenden, müssen Sie in Entra ID eine neue App für e-guma eingerichten. Gehen Sie wie folgt vor.

- Navigieren Sie im Entra Admin Center zu Identity → Applications → App registrations.

- Klicken Sie auf New registration.

- Machen Sie folgende Angaben:

Name: z.B.e-guma

Supported account types: Accounts in this organizational directory only (Single tenant)

Redirect URL: leer lassen (wird im nächsten Schritt konfiguriert)

- Klicken Sie auf Register.

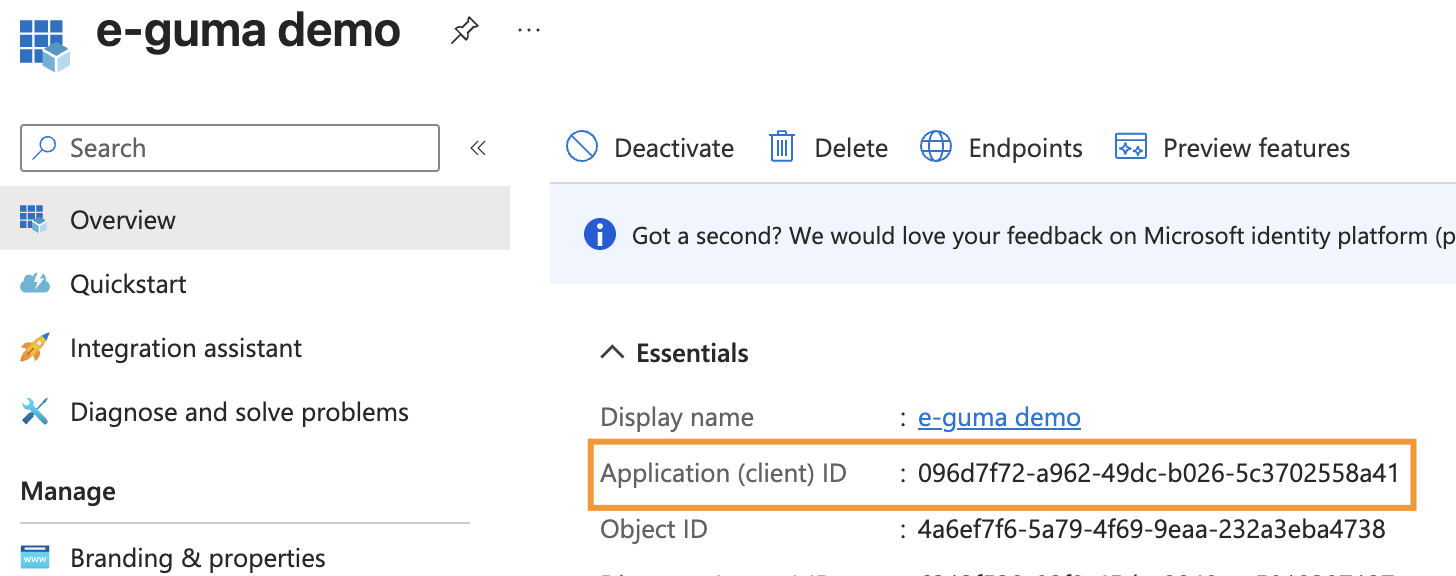

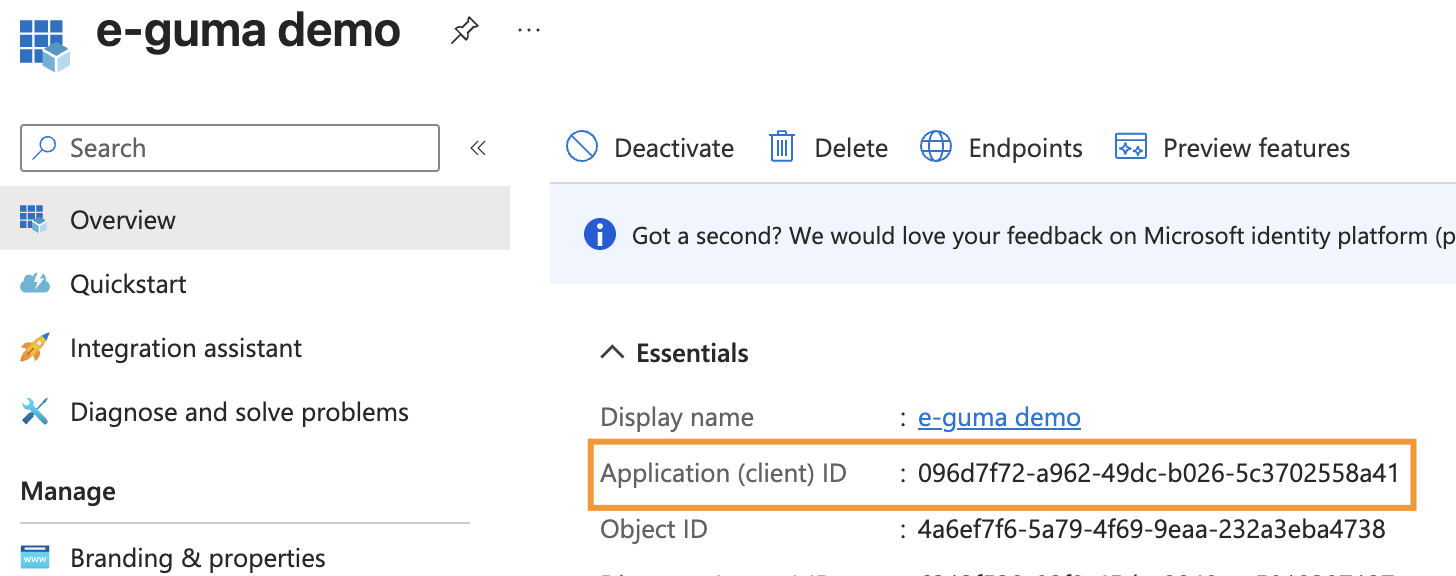

- Kopieren Sie die unter Overview angezeigte Application (client) ID und bewahren Sie sie auf.

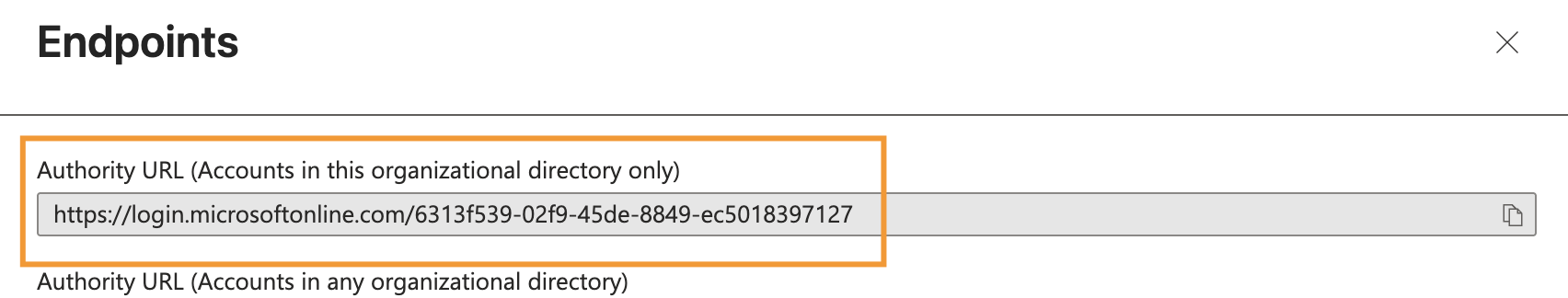

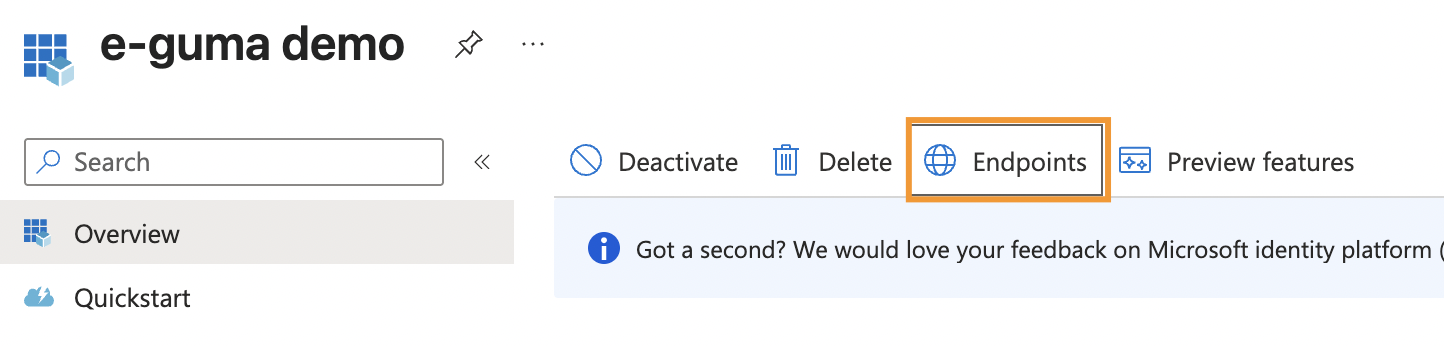

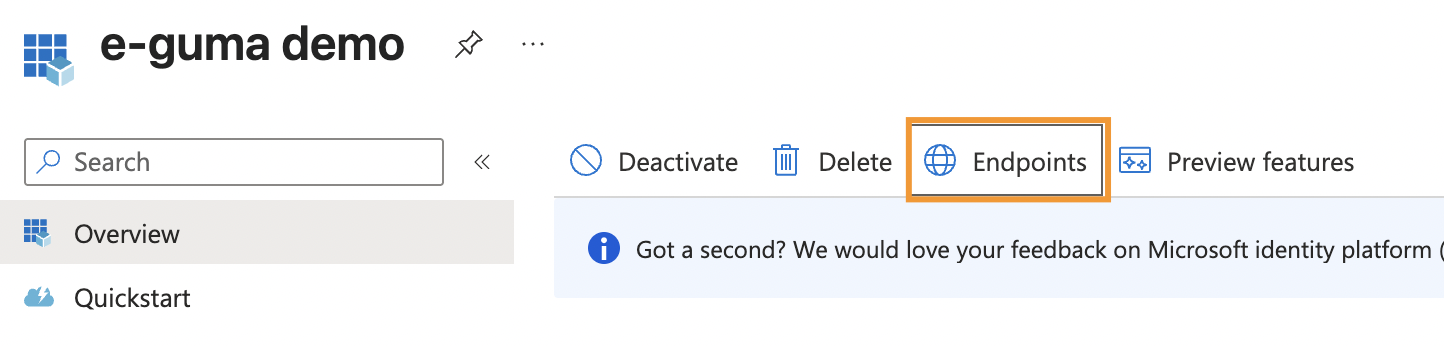

- Öffnen Sie den Tab Endpoints

Kopieren Sie die angezeigte Authority URL (Provider URL) und bewahren Sie sie auf.

Kopieren Sie die angezeigte Authority URL (Provider URL) und bewahren Sie sie auf.

Redirect URL konfigurieren

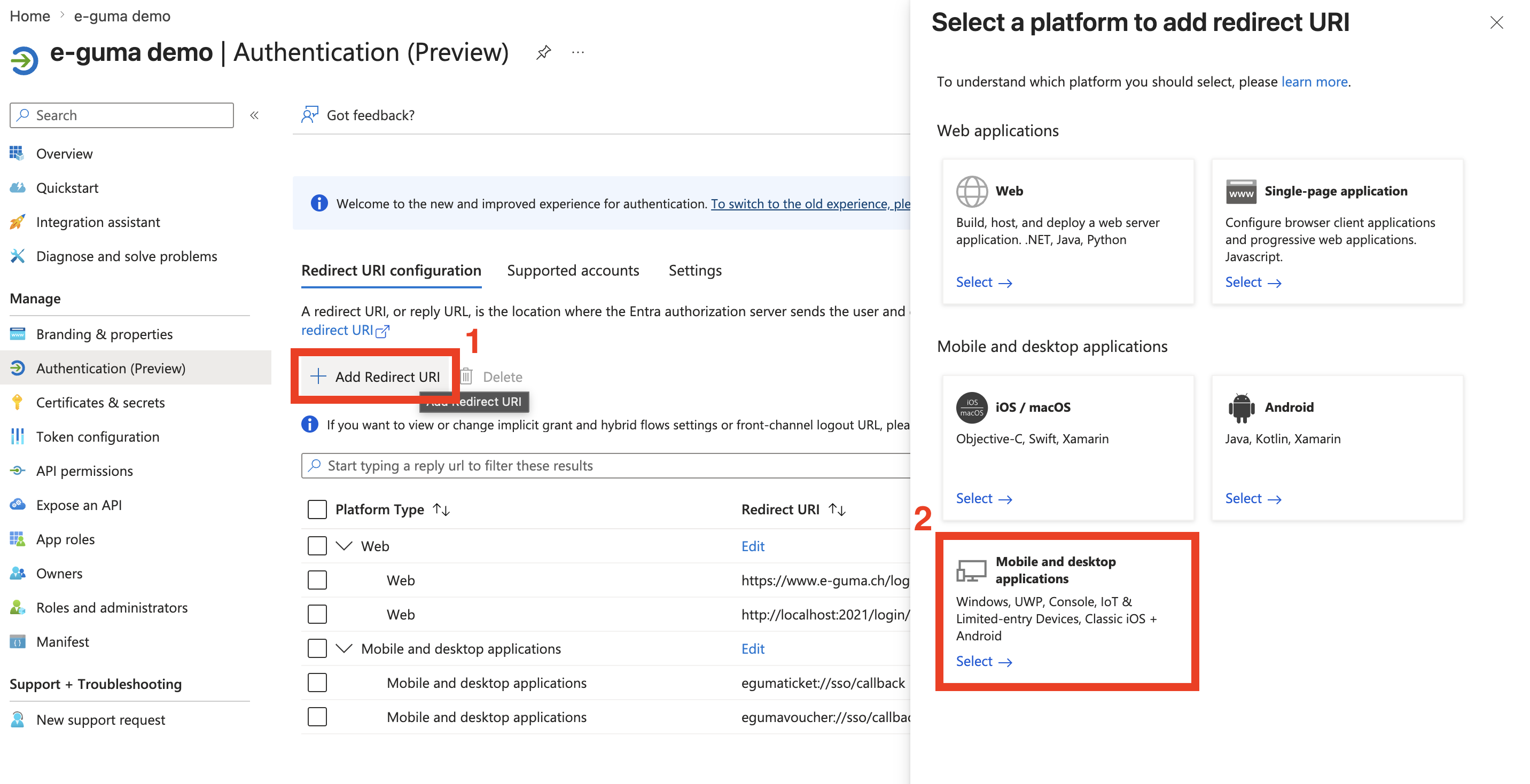

Nun müssen Sie in Entra ID die Redirect URL für das e-guma Backoffice einrichten. Gehen Sie wie folgt vor.

- Navigieren Sie in der soeben erstellten App zu Authentication.

- Klicken Sie unter Platform configurations auf Add a platform.

- Wählen Sie Web aus.

- Tragen Sie die Redirect URL

https://www.e-guma.ch/login/sso/callback/ein. - Klicken Sie Configure.

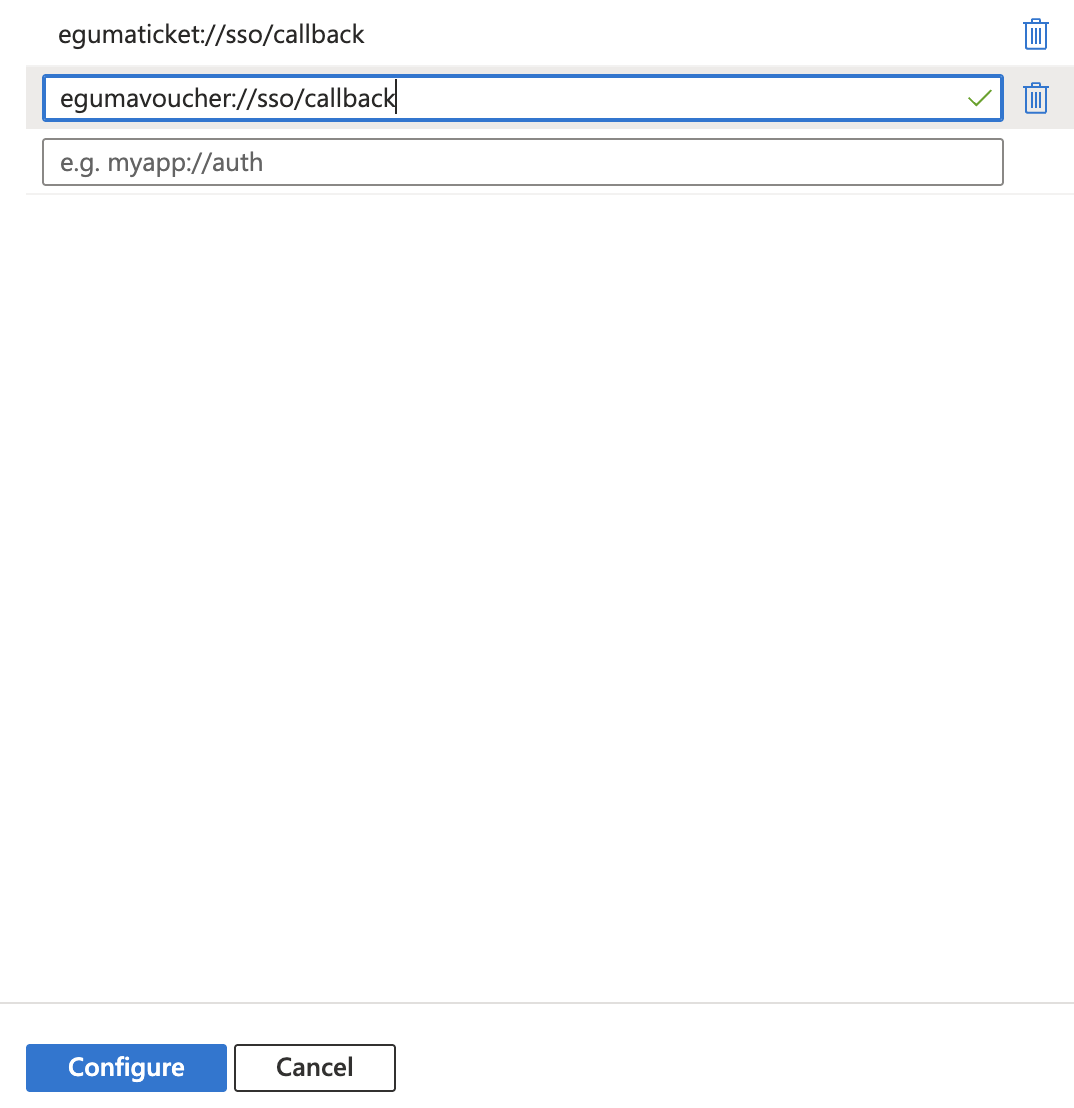

SSO für e-guma Apps einrichten

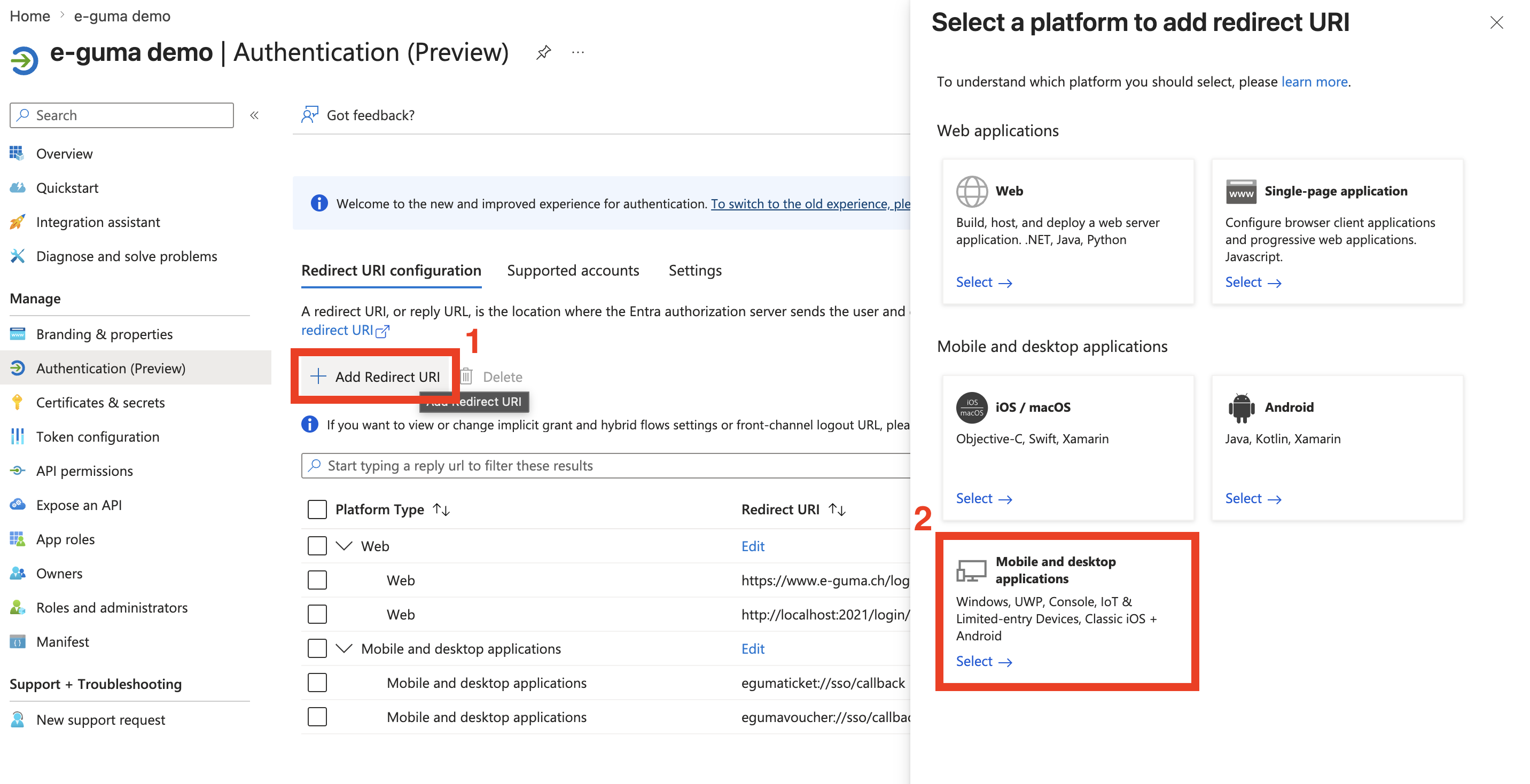

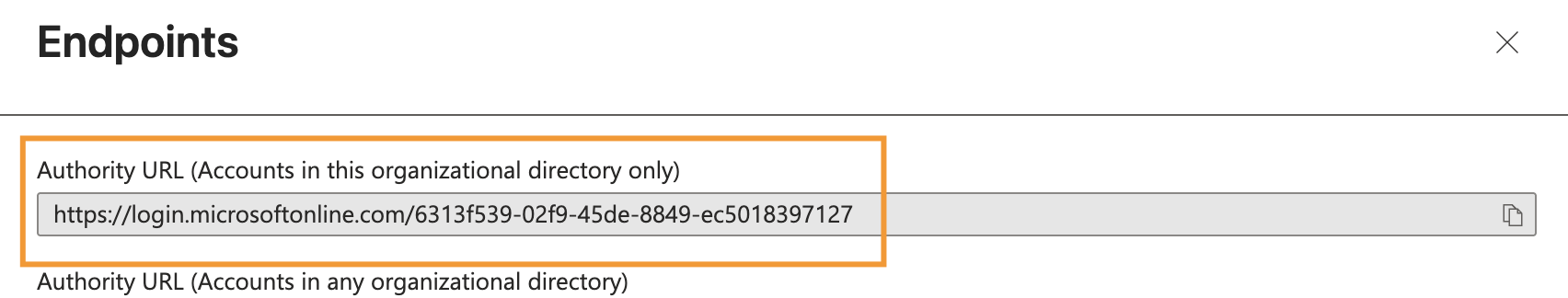

Das Setup von SSO für die e-guma Voucher und/oder Ticket App nehmen Sie auch auch im Bereich Authentication vor.

- Klicken Sie auf + Add Redirect URL

- Wählen Sie Mobile and desktop applications aus

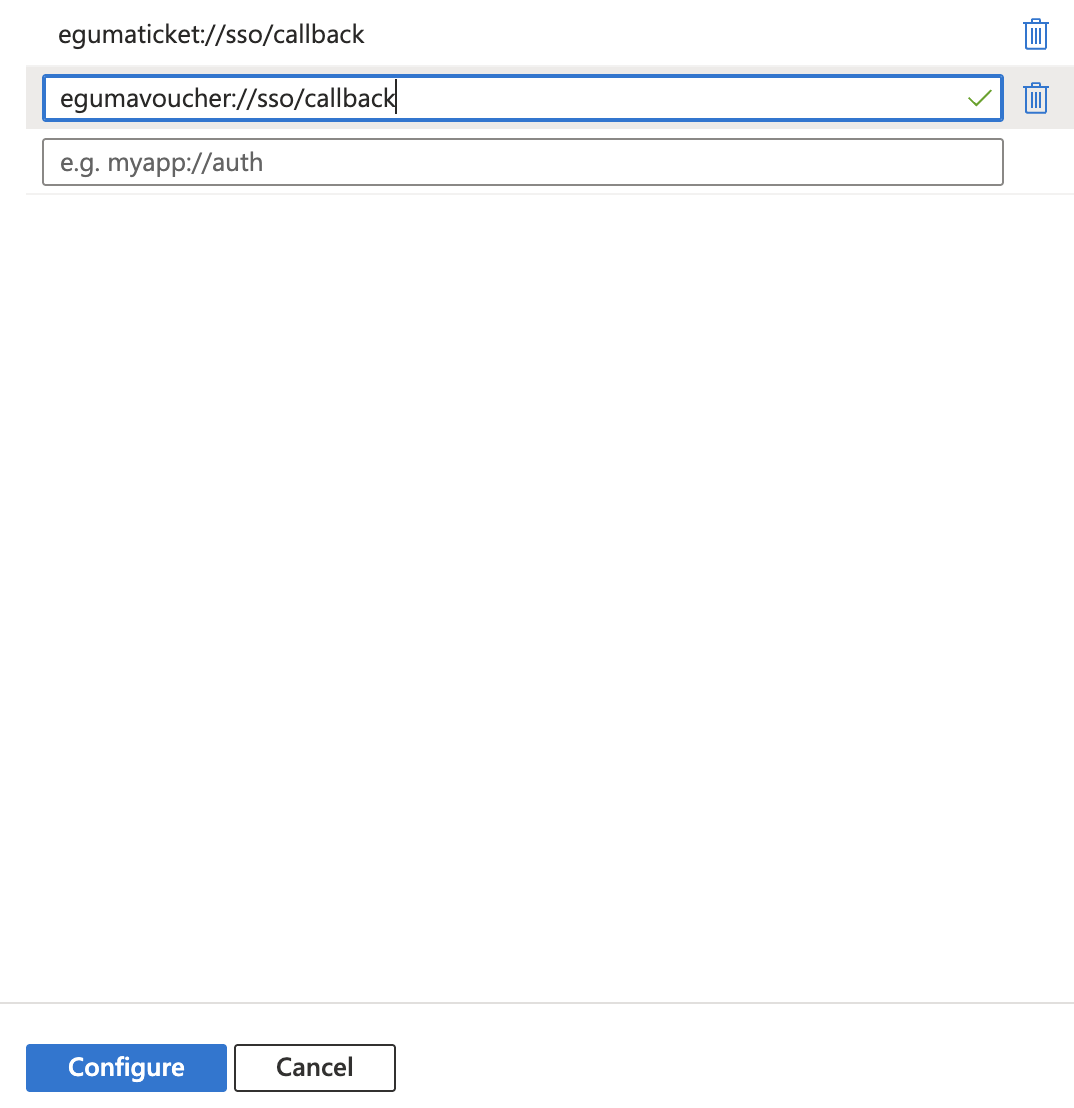

- Tragen Sie die folgenden Links ein:

egumaticket://sso/callbackegumavoucher://sso/callback

- Klicken Sie auf Configure

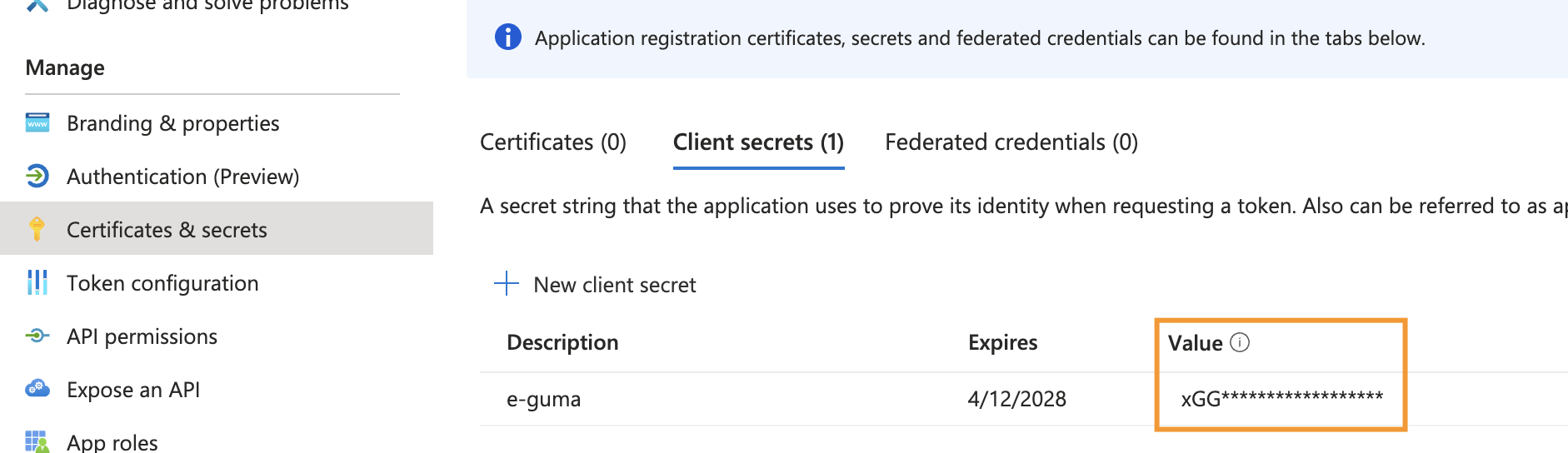

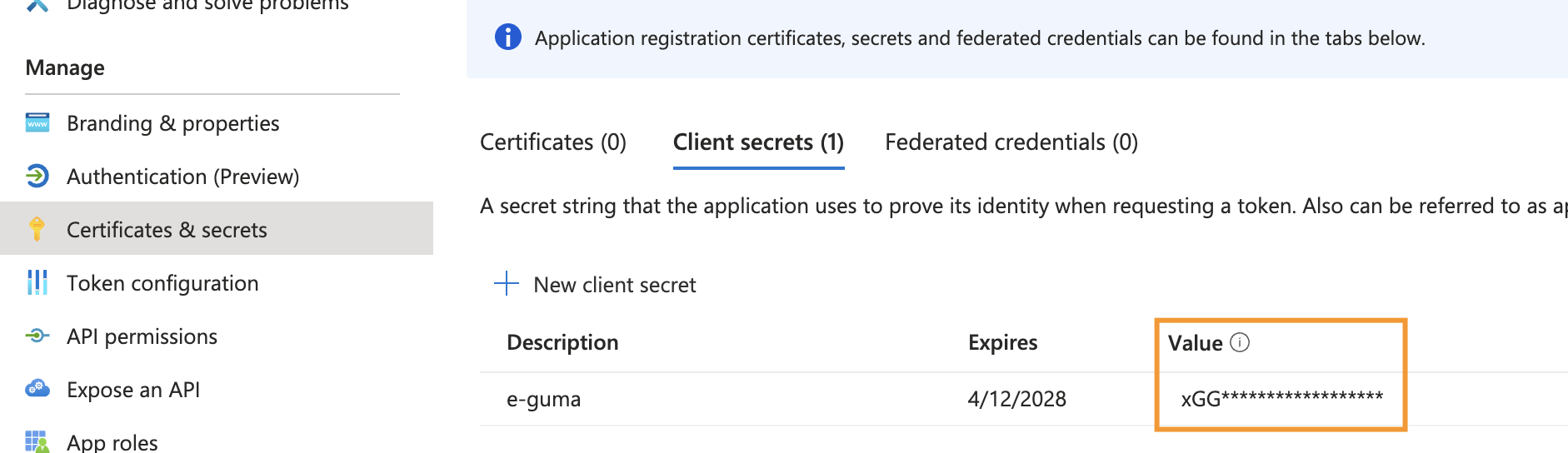

Client Secret erstellen

Nun müssen Sie in Entra ID ein Client Secret erzeugen. Gehen Sie wie folgt vor.

- Navigieren Sie nun zu Certificates & secrets.

- Unter Client secrets klicken Sie auf New client secret.

- Geben Sie eine Beschreibung ein (z.B.

e-guma) und wählen Sie ein Ablaufdatum von 24 months. - Klicken Sie auf Add.

- Kopieren Sie den angezeigten Value sofort und bewahren ihn sicher auf – er wird nur einmal angezeigt.

Zugriff absichern

Um den Zugriff einzelner Benutzer auf e-guma zu verwalten, aktivieren Sie die Option Assignment required.

- Wechseln Sie zu Enterprise applications.

- Öffnen Sie die zugehörige e-guma App.

- Gehen Sie zu Properties.

- Setzen Sie Assignment required? auf Yes

- Speichern Sie die Änderung.

Sobald diese Option aktiviert ist, können Sie unter Users and groups die gewünschten Benutzer der App zuweisen.

Daten an e-guma senden

Senden Sie uns die Provider URL, die Client ID und das Client Secret idealerweise über einen sicheren Kanal, z. B. via OnetimeSecret.

Kopieren Sie die angezeigte Authority URL (Provider URL) und bewahren Sie sie auf.

Kopieren Sie die angezeigte Authority URL (Provider URL) und bewahren Sie sie auf.